有没有安卓系统用的抓包软件

手机上的无线网卡绝大多数不支持monitor模式,所以无法抓包.

如何用Fiddler对Android应用进行抓包

首先确保fd主机和手机在同一内网同一网段.在fiddler上设置代理,然后在手机填写fiddler设置的代理端口,然后手机运行app,奋斗就能抓到包了.

android中使用什么抓包工具

android中使用什么抓包工具是Charles, Charles是一个HTTP代理服务器/HTTP监视器/反转代理服务器.它允许一个开发者查看所有连接互联网的HTTP通信.这些包括request、response现HTTP headers(包含cookies与caching信息).

如何通过使用fiddler对安卓系统设备抓包总结

目前有以下2种抓包方式 1. 通过fiddler抓包真机 好处是安卓手机不用root,简单设置代理,并可以在电脑端检测抓包数据。只能抓获wifi,不同抓包3g/2g运营商的数据 2. 通过tcpudmp工具抓包 可以检测真机,也可以模拟器。可以wifi,也可以3g/2g 必须root,可以安装在手机内,然后电脑端开启检测或者停止检测,抓到的数据包*.cab再拷贝到电脑,通过用wireshark分析数据包。 本文主要总结fiddler抓包: 首先说明通过fillder抓包的网络数据包只能是http或者https协议,所以手机端有些app通过tcp/udp等协议传输的数据是无法捕获的。 1. 设置fillder,监听8888端口,允许远程连接 fillder—>tools—>fillder options 2.查看电脑的ip dos命令行->cmd 因为本机使用的无限局域网1,所以应当查看标记处的ip,为 49.65.48.242,等会要在手机端设置ip为这个。 3.设置手机wifi代理参数 连接手机到电脑,打开已经连接的wifi,本机器用的wifi名字是myappweb 点击 ,进入设置代理参数。 代理设置为手动,并将刚才的ip填写进去,8888端口是fillder刚才设置的8888端口 点击确定,下面就可以检测手机端数据了。 测试,手机端打开“天猫”的客户端 红的地方就是抓包得到的数据,下面就可以分析数据了。

分析安卓app的post数据 用什么抓包软件比较好

360手机助手最好用,其次百度手机助手,qq手机助手都还可以.豌豆荚做的确实不好,现在还是改良版的,以前的更烂.

如何在 Android 手机上实现抓包

千锋扣丁学堂Android开发为您解答:

tcpdump是最快捷方便的抓包方式,还可以加深对网络协议的理解。android下可以通过如下方式抓包:

1 Android上启动tcpdump

Android设备可以把tcpdump的可执行文件上传到android设备上,然后通过mac远程登录android设备运行tcpdump,前提是这台android设备必须已经root过。步骤如下:

下载android版本的tcpdump为android系统编译的tcpdump版本。

通过adb将tcpdump上传到android设备

通过adb push将tcpdump文件上传到特定的目录,这里我们选择/sdcard/data目录。

在android设备上运行tcpdump

通过adb shell登陆设备,并执行tcpdump,最后一步执行./tcpdump即可。

2. 分析tcpdump输出

经过上面的步骤成功运行tcpdump之后,接下来就可以分析输出的网络包内容了,iOS设备和Android设备的输出是一致的。我们先来解析下几个基本的格式:

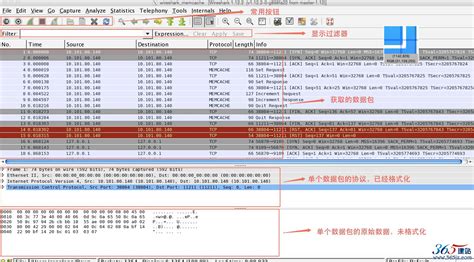

图中红色方框内的部分是一个ip包的详细记录,类似的纪录还有好几条。这里我们着重分析第一条的各部分字段含义。

14:37:41.615018 很简单,是该包接收到的时间。

17.143.164.37.5223 是发送方的ip地址及端口号(5223是端口号)。

10.29.44.140.58036 是我android的ip地址及端口号。

Flags [P.]

是tcp包header部分的第14个字节的P位。这个字节所包含的几个flag很重要,后面我会单独详细讲解。这里P位表示接受方需要马上将包push到应用层。

seq 1:54

tcp包的seq号,1是起始值,54结束值。tcp之所以被认为是流,是因为tcp包所携带的每一个字节都有标号(seq号)。1:54表明总共有54个字节被接受,其中一个字节是三次握手阶段所使用,所以一共发送的长度是53字节。

ack 101 tcp包的ack号,ack 101表明seq号为100的字节已被确认收到,下一个期望接收的seq号从101开始。

win 255 win表示的是tcp包发送方,作为接受方还可以接受的字节数。这里win

255表明ip为17.143.164.37的主机还可以接受255个字节。

options [nop,nop,…] options[…]表示的是该tcp包的options区域,nop是no

opertion的缩写,没什么实际用途,主要是用做padding,因为options区域按协议规定必须是4字节的倍数。

options[… TS val 2381386761] ts

val这个值是tcp包的时间戳,不过这个时间戳和设备的系统时间没啥关系,刚开始是随机值,后面随着系统时钟自增长。这个时间戳主要用处是seq序列号越界从0重新开始后,可以确认包的顺序。

options[… ecr 427050796] ts ecr这个值主要用来计算RTT。比如A发送一个tcp包给B,A会在包里带上TS

val,B收到之后在ack包里再把这个值原样返回,A收到B的ack包之后再根据本地时钟就可以计算出RTT了。这个值只在ack包里有效,非ack包ecr的值就为0.

length 53 这个length是应用层传过来的数据大小,不包括tcp的header。这个值和我们上面分析的seq 1:54是一致的。

以上就是一个基本的tcp包结构,大家可以按照上面的分析再把其他几个包理解下。我们在做应用的时候面对的更多是http协议,但对一个http请求是怎么通过tcp/ip分解成一个个的packet,然后怎么在网络上稳定可靠的传输,要有个基本的印象。下面我们再看下tcpdump更多的功能,这些功能都是基于对tcp/ip协议的理解,遇到不理解的建议多google下相关的技术概念。

3. tcpdump知识拓展

再继续深入tcpdump之前,先贴上一张tcp header格式图,常看常新。

[https://github.com/music4kid/music4kid.github.io/blob/master/images/tcpheader.png?raw=true](https://github.com/music4kid/music4kid.github.io/blob/master/images/tcpheader.png?raw=true)”

width=”1056″>

3.1 TCP Flags(tcp header第十四个字节)

我们再仔细看下上面提到的flags概念,flags位于tcp

header的第十四个字节,包含8个比特位,也就是上图的CWR到FIN。这8个比特位都有特定的功能用途,分别是:CWR,ECE,URG,ACK,PSH,RST,SYN,FIN。

CWR ,ECE 两个flag是用来配合做congestion

control的,一般情况下和应用层关系不大。发送方的包ECE(ECN-Echo)为0的时候表示出现了congestion,接收方回的包里CWR(Congestion

Window Reduced)为1表明收到congestion信息并做了处理。我们重点看其他六个flag。

URG

URG代表Urgent,表明包的优先级高,需要优先传送对方并处理。像我们平时使用terminal的时候经常ctrl+c来结束某个任务,这种命令产生的网络数据包就需要urgent。

ACK

也就是我们所熟悉的ack包,用来告诉对方上一个数据包已经成功收到。不过一般不会为了ack单独发送一个包,都是在下一个要发送的packet里设置ack位,这属于tcp的优化机制,参见delayed

ack。

PSH Push我们上面解释过,接收方接收到P位的flag包需要马上将包交给应用层处理,一般我们在http

request的最后一个包里都能看到P位被设置。

RST Reset位,表明packet的发送方马上就要断开当前连接了。在http请求结束的时候一般可以看到一个数据包设置了RST位。

SYN

SYN位在发送建立连接请求的时候会设置,我们所熟悉的tcp三次握手就是syn和ack位的配合:syn->syn+ack->ack。

FIN

Finish位设置了就表示发送方没有更多的数据要发送了,之后就要单向关闭连接了,接收方一般会回一个ack包。接收方再同理发送一个FIN就可以双向关闭连接了。

这8个flag首字母分别是:C E U A P R S F。初看难以记忆,我脑洞了下,把它们组合成 supr

cafe,当然少了super少了个e,我可以将就下。我们在使用tcpdump的时候会经常看到这几个flag,[S],[P],[R],[F],[.]。其他几个都好理解,[.]特殊点,是个占位符,没有其他flag被设置的时候就显示这个占位符,一般表示ack。

3.2 tcpdump 更多使用参数

这部分我们来看下tcpdump常用的一些命令参数。文章最开始部分的tcpdump命令是这样的:sudo tcpdump -i rvi0 -AAl。

-i rvi0 -AAl都是属于参数部分。常见的有这些:

-i, 要监听的网卡名称,-i rvi0监听虚拟网卡。不设置的时候默认监听所有网卡流量。

-A, 用ASCII码展示所截取的流量,一般用于网页或者app里http请求。-AA可以获取更多的信息。

-X,用ASCII码和hex来展示包的内容,和上面的-A比较像。-XX可以展示更多的信息(比如link layer的header)。

-n,不解析hostname,tcpdump会优先暂时主机的名字。-nn则不展示主机名和端口名(比如443端口会被展示成https)。

-s,截取的包字节长度,默认情况下tcpdump会展示96字节的长度,要获取完整的长度可以用-s0或者-s1600。

-c,只截取指定数目的包,然后退出。

-v,展示更多的有用信息,还可以用-vv -vvv增加信息的展示量。

src,指明ip包的发送方地址。

dst,指明ip包的接收方地址。

port,指明tcp包发送方或者接收方的端口号。

and,or,not,操作法,字面意思。

上面几个是我个人比较常用的,更多的参数可以参考这个详细文档。有兴趣的可以分析下面几个例子练习下:

tcpdump ‘tcp[13] & 16!=0’

tcpdump src port 80 and tcp

tcpdump -vv src baidu and not dst port 23

tcpdump -nnvvS src 192.0.1.100 and dst port 443

4. 用tcpdump分析http完整请求

说了这么多,我们再来实战下,看一个完整的http请求流程。sudo tcpdump -i rvi0 -AAl src 60.28.215.123 or

dst 60.28.215.123

列出了6个前面的packet,10.29.44.240是我android的ip地址,60.28.215.123是知乎server的ip地址,红色方框内是android发出的packet,白色方框内是server发出的packet。packet1是android三次握手的第一个syn包,packet2是server

ack+syn的包,packet3是android ack的包。这3个packet之后tcp的三次握手就完成了。

packet4是android发出的http

request。长度只有240个字节,所以一个packet就发过去了,当然还设置了flags的P位,request需要马上被应用层处理。包里面出现了spdy,点赞。

packet5是server ack刚收到的包,长度位0,所以这仅仅是一个ack包。

packet6是server返回http的response了,1388个字节。packet5和packet6都ack了seq为241的包,当然是为了增加ack的成功率。

中间还有好几个packet就不仔细分析了,最后再看下请求完成的最后几个包:

最后两个packet比较简单,android发送个FIN+ACK的包就断开连接了,server直接发送了一个RST包后也断开连接了。

Android抓包工具怎么用吖?急求!!!!

tcpdump -s 0 -w /mnt/sdcard/dump.pcapadb pull /mnt/sdcard/dump.pcapWireshark –> open –> dump.pcap

android手机抓包最常用的工具是什么

安卓逆向助手

Android手机上有没有抓包软件?

我一般是用android手机设置电脑本机为代理 用电脑抓包.用的charles

求安卓4.4可用的抓包软件或者方法

亲爱的楼主你好 应用宝上有抓包软件可以下载 直接搜索一下“抓包软件”然后点击搜索进行查找即可找到lz需要的软件工具了 应用宝是专业的安卓智能手机,下载软件之类的都是非常方便的呢 兼容性又好,而且还会更安全一些 能够满足lz各中队安卓智能机的需求,还不会让病毒乱入的呢 希望对你有帮助哦